Digitalmania – Sudah bosan rasanya kita mendengar setiap kali muncul masalah pasti selalu berkaitan dengan ransomware, sepertinya prediksi ESET tentang akan menggilanya ransomware benar menjadi kenyataan, terlihat sejak 2016 merambat bergerak dari Januari hingga sekarang sudah banyak korban berjatuhan dan berguguran setelah diserang berbagai jenis ransomware, membidik sasaran secara sembarang tak peduli perorangan ataupun korporasi, semua berpotensi untuk menghasilkan uang dibabat meski ada diujung dunia.

Setiap pakar keamanan IT berjuang untuk dapat menaklukan gunung himalaya di dunia kejahatan cyber ini, begitu banyak yang harus dikejar dan diselesaikan, tapi masih belum selesai dengan satu masalah, kini muncul masalah lain, sebuah ransomware dirilis kemarin yang berbasis open source EDA2. Ransomware ini mengenkripsi data menggunakan AES encryption, menambahkan ekstensi terkunci dan memeras korban dengan sejumlah uang untuk kunci dekripsi. Ransomware EDA2 sudah terdiri dari beberapa varian, namun kali ini ceritanya akan berbeda, dan tidak akan pernah sama.

Seperti biasa pengembang ransomware akan meninggalkan sebuah Ransom note sebagai pesan dan peringatan bagi korban dengan lugas dan tegas tanpa bertele-tele disertai dengan instruksi-instruksi jelas dan singkat, tapi berbeda dengan yang satu ini, mereka malah berlaku menyebalkan dan menyombongkan diri bahwa polisi tidak akan pernah bisa menangkap mereka, menghina korban dan beberapa hal lain.

Namun yang amat disayangkan adalah karena ransomware ini telah mengenkripsi kurang lebih 700 korban selama satu hari, Hal ini dilakukan dengan berpura-pura menjadi crack untuk game baru FarCry, dan setidaknya 3 orang sudah membayar agar mendapat kunci dekripsi.

Backdoor Penyelamat

Kabar baiknya adalah ransomware EDA2 memiliki backdoor didalamnya, sehingga membuka peluang untuk mengambil semua kunci dekripsi. Dengan memanfaatkan backdoor ini kita dapat mengambil semua kunci dan mengkonversi menjadi kunci dekripsi yang tepat.

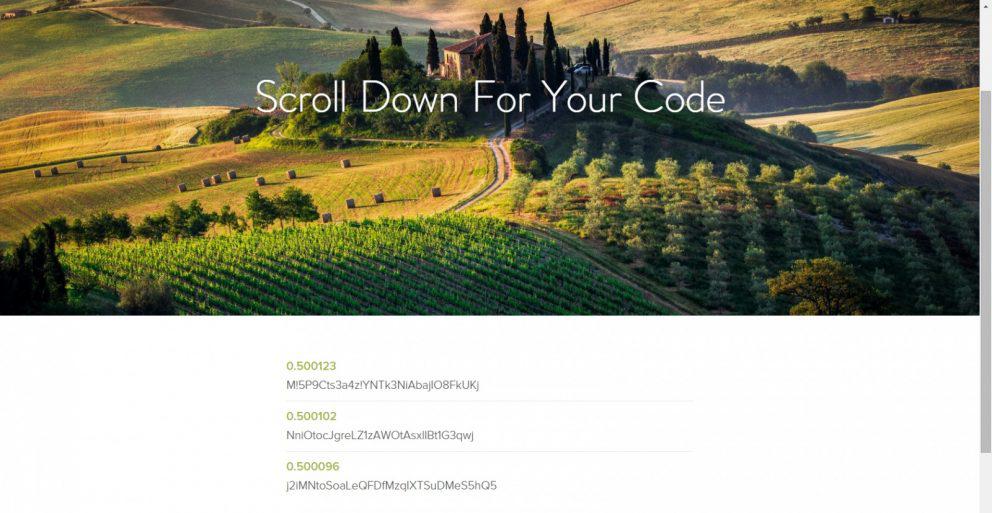

Bagi siapa saja yang terinfeksi oleh varian ini, Anda dapat mengklik disini untuk melihat daftar kunci dekripsi. Didalam daftar tersebut tercantum nama komputer korban berserta kunci dekripsi. kemudian memanfaatkan kunci tersebut untuk mengenkripsi file.

Dan pada saat ini, berdasar pantauan ESET ransomware EDA2 tidak lagi aktif bekerja sebagai server Command & Control, seperti pengembang malware itu sudah mematikannya. Syukurlah ransomware kali ini dapat ditaklukan dengan segera meski sudah memakan korban. Digitalmania. (FS)